Information de Talend sur les risque à Log4j:

L’équipe de Talend est pleinement consciente des risques associés à CVE-2021-44228 affectant Apache Log4j2 et travaille activement à identifier et corriger les modules concernés au sein de nos solutions. Nous sommes heureux d’annoncer que Talend Cloud, ainsi que toutes les applications qui y sont intégrées (TMC, TDS/TDP, TDI, etc.), ont déjà été sécurisées et ne sont pas affectées par cette vulnérabilité.

Solution actuelle pour les produits On Prem (Studio, Remote Engine, TAC, etc.)

Voici les mesures de mitigation temporaires recommandées pour nos produits on-premises :

- Pour le Studio Talend : Ajoutez le drapeau «

-Dlog4j2.formatMsgNoLookups=true» au fichier de configuration situé dans<Dossier d'Installation du Studio>\Talend-Studio-win-x86_64.inipour les utilisateurs Windows, ou dansstudioname.inipour les utilisateurs Mac ou Linux. Sauvegardez et redémarrez le studio pour appliquer le changement. - Pour TAC : Ce drapeau doit être ajouté au script « setenv.sh » dans le dossier «

<Dossier TAC>/apache-tomcat/bin« , en tant que paramètre supplémentaire dans la section JAVA_OPS. Sauvegardez et redémarrez TAC pour que le drapeau soit pris en compte. - Pour le Jobserver : Ajoutez ce drapeau au service pour qu’il s’applique à tous les jobs. Des informations supplémentaires sont disponibles sur la communauté Talend. Notez que cela nécessitera l’arrêt et le redémarrage de votre Jobserver.

- Pour Runtime : Ajoutez le drapeau dans le script « setenv.sh » au sein de Runtime. Il est possible que vous deviez déployer/déployer à nouveau des routes/services pour que les modifications prennent effet.

- Pour les Remote Engines : Sur les environnements affectés, ajoutez ce drapeau dans le script « setenv.sh » pour Linux, ou « setenv.bat » pour Windows, dans le dossier « <Remote Engine>\bin ». Redémarrez le Remote Engine après avoir effectué ces changements.

- Si Runtime/Remote Engine est installé en tant que service : Ajoutez le paramètre

wrapper.java.additional.n=-Dlog4j2.formatMsgNoLookups=truedans le fichier de configuration du service (<runtimedir>/etc, par exempletalend-runtime-x.x.x-wrapper.conf), puis redémarrez Runtime/Remote Engine.

Pour plus d’informations sur CVE-2021-44228, consultez les ressources suivantes :

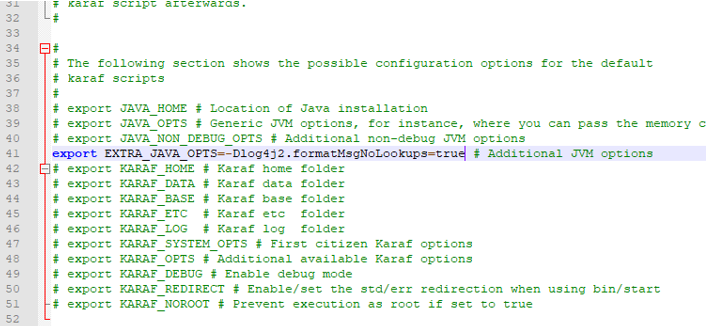

Sous Linux

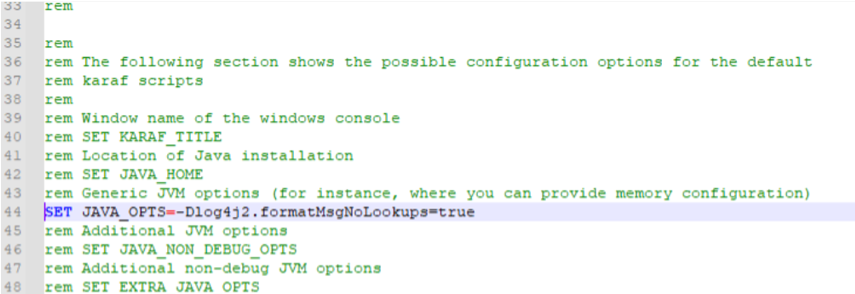

Sous Windows